Օրեր առաջ էր, երբ Իննան ինձ թվիթեց, որ փորձեմ Վայրշարքից օգտուել

How to go from 0 to sniffing packets in 10 minutes: https://t.co/Vj3BDWOrPS

— Motherboard (@motherboard) January 24, 2016

@antranigv https://t.co/Fe0eDPpfHC

— Inna Kholodova (@ijunico) January 24, 2016

դեռ ամիսներ առաջ օգտագործել էի Վայրշարքը, երբ տանը ցանցում խնդիր էր եղել, բայց ինչեւէ, դա տան կարգիչի վրայ էր, քշում եմ վրան Լինուքս Մինթ։

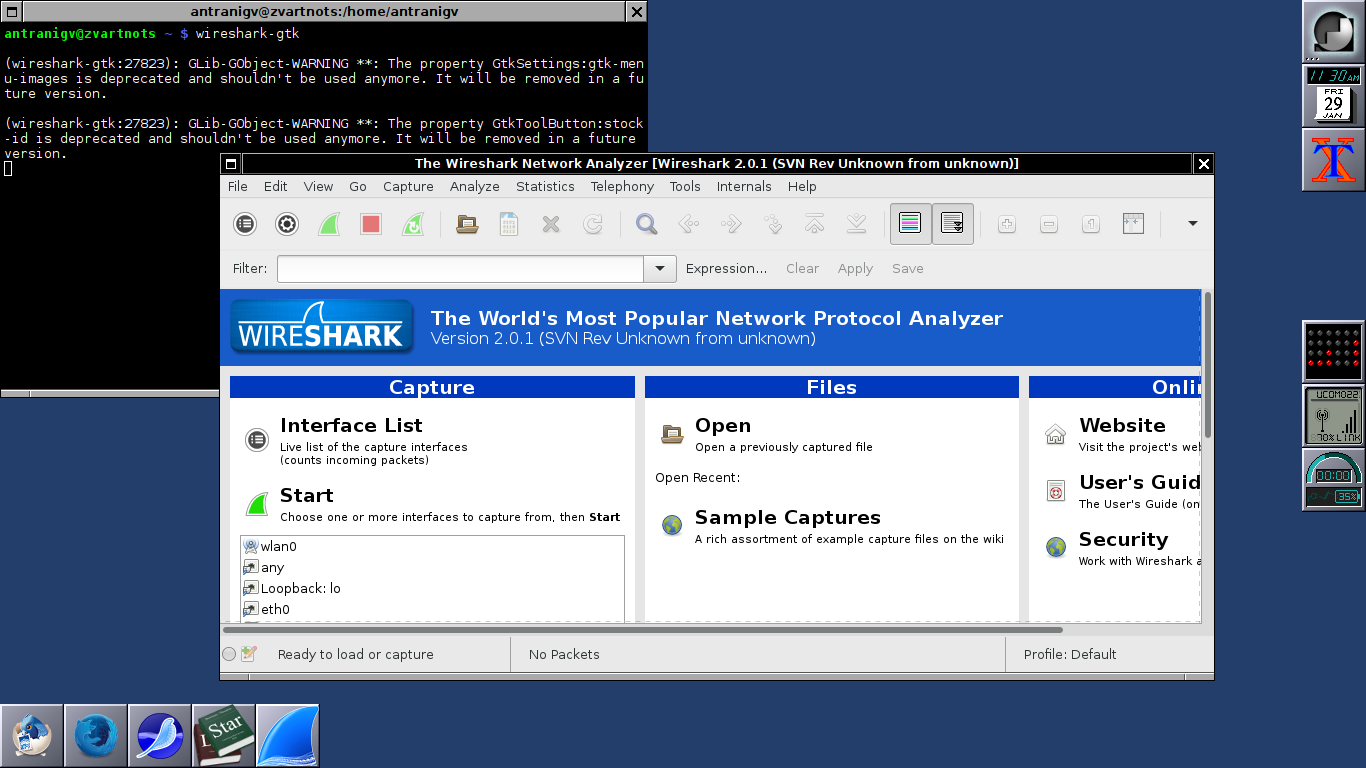

որոշեցի իմ Ֆանթույի վրայ էլ տեղակայել։ տեղակայեցի, ու ահա թէ ինչ ստացայ՝

antranigv@zvartnots ~ $ wireshark-gtk

Illegal instruction

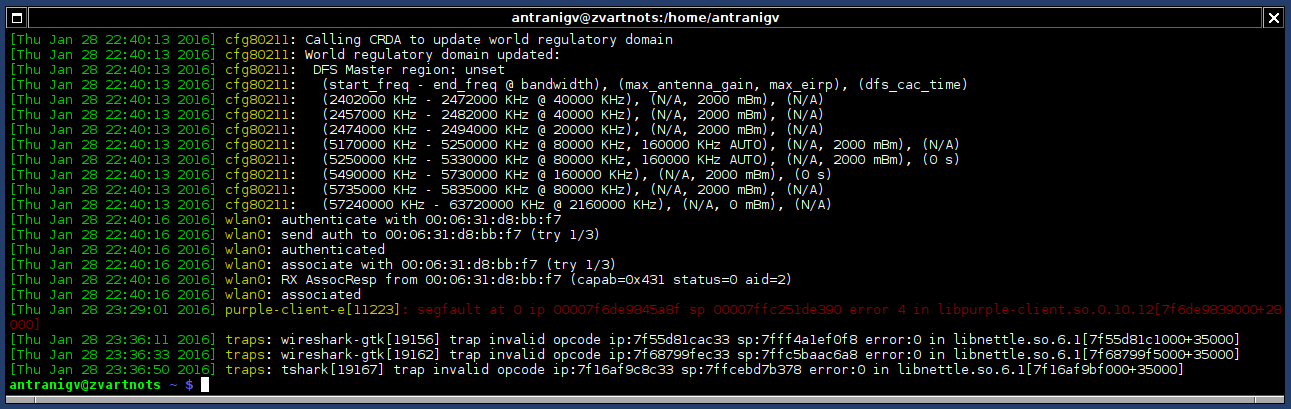

ահա եւ էկրանահան՝

ինչեւէ, ասեցի երեւի սխալ է քոմփայլ արած, բայց այս անգամ էլ որոշեցի առանց Ջտկ շինել, հաւէս չկար այդքան սպասելու։ շինեց, բայց աւաղ, նոյն խնդիրը նաեւ կոնսոլում։

antranigv@zvartnots ~ $ tshark

Illegal instruction

Հմմ, հրամանները կատարւում են համակարգի օգտագործողի բաժնում, բայց դէպի պրոցեսոր գնում են հրամանները միջուկի միջոցով, այդ պատճառով էլ որոշեցի նայեմ dmesgը, մէկ էլ ի՞նչ տեսնեմ՝

ինչ որ libnettle անունով գրադարան սխալ հրաման է ուղարկում։ ինձ նախ պէտք էր իմանալ թէ այդ գրադարանը որ պակեջից է գալիս՝

antranigv@zvartnots ~ $ qfile /usr/lib/libnettle.so.6.1

dev-libs/nettle (/usr/lib64/libnettle.so.6.1)

լաւ, փաստօրէն nettle պակեջից է գալիս, լաւ, նայենք թէ սա ինչպէս է քոմփայլ արած՝

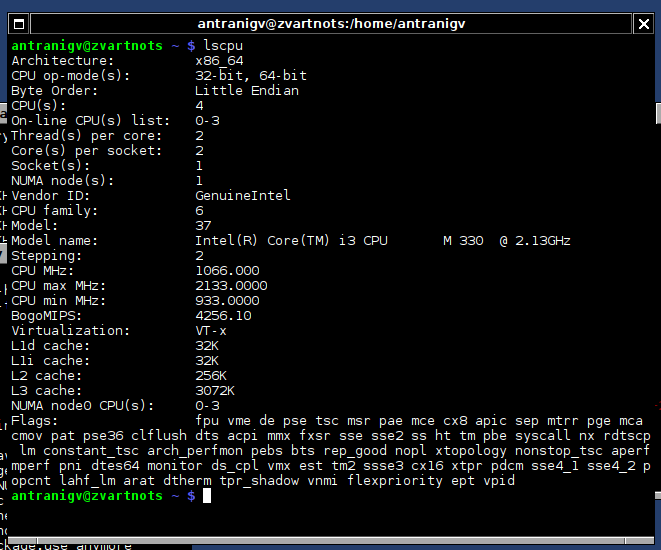

Հմմ, տեսնես ի՞նչ է այս Intel’s AES instruction set (AES-NI)-ը, դէ, առաջին բանը որ արեցի, դա ԴաքԴաքԳօ֊ով որոնելն էր, ու իհարկէ, ինձ վիկիպե ձյան մի անգամից պատասխանեց՝ Intel Advanced Encryption Standard New Instructions; AES-NI էջում գրած էր որ Վեսթմերնեն ունեն, իսկ իմը Վեսթմեր է, այսինքն պէտք է այդ հրամանները սպասարկի իմ պրոցեսորը, ստուգելու համար արեցի lscpu՝

վայվայվայ o.O, ո՞ւր է իմ aes-ը ինչո՞ւ չկայ։ լաւ, եթէ չկայ, ապա պէտք է իմ gcc-ն էլ առանց դրա քոմփայլ անի, հա՞, ստուգենք՝

emerge --info | grep aes

CPU_FLAGS_X86="aes mmx mmxext popcnt sse sse2 sse3 sse4_1 sse4_2 ssse3"

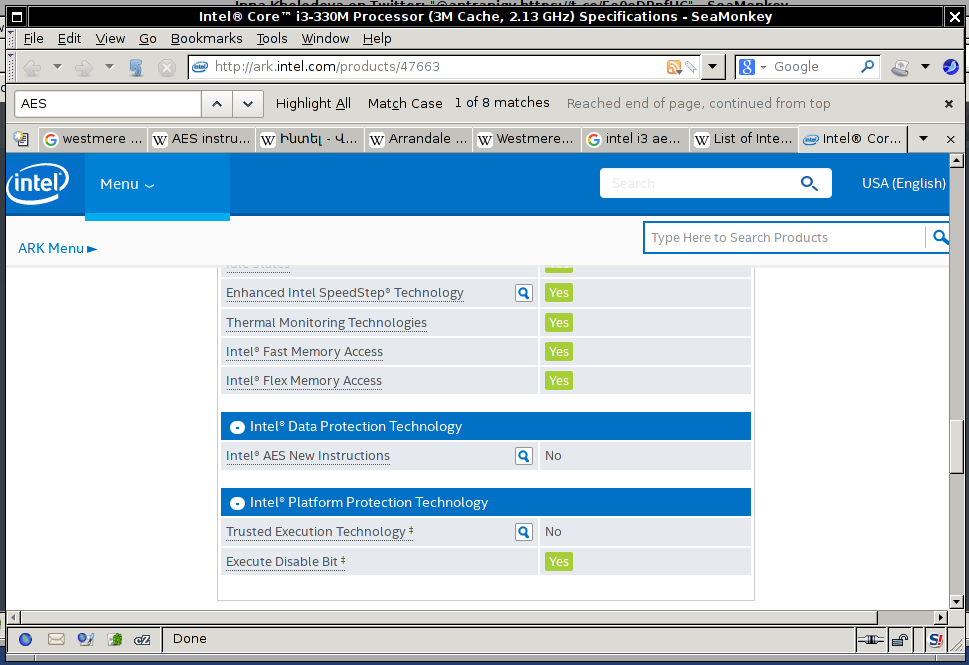

այ քեզ հետաքրքիր իրավիճակ, իմ CPU-ն aes-ը չի սպասարկում, բայց gcc-ն այդ հրամաններով է քոմփայլ անում։ բայց Վիկիձյան ասում էր ախր, որ սպասարկում է, իսկ Ինթելը ի՞նչ է ասում՝ Intel® Core™ i3-330M Processor

ախխ, փաստօրէն չի սպասարկում ։ՃՃ

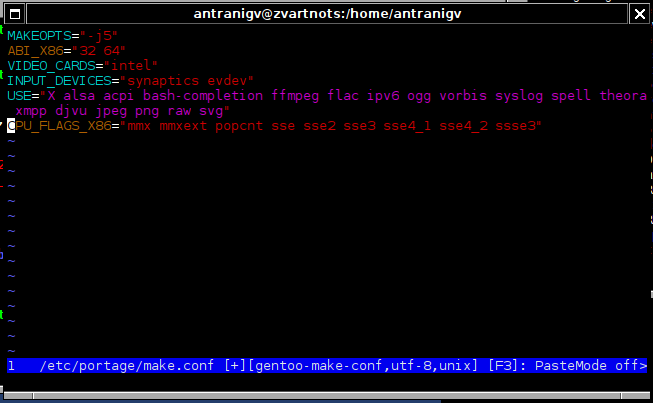

լաւ, շատ բան չէ, պէտք է ուղղակի սա ուղղել, փոխում ենք /etc/portage/make.conf-ում

CPU_FLAGS_X86="mmx mmxext popcnt sse sse2 sse3 sse4_1 sse4_2 ssse3"

ահա, հիմա պէտք է ուղղակի կրկին անգամ nettle-ը քոմփայլ անել նոր կարգաւորումներով ^^

ահա, սպասենք (։ ահա, քոմփայլ արեց։

հիմա միացնենք՝

ահա եւ միացաւ ^^ 🙂